哎呀,说到电脑内存,大家可能都听过DDR4、DDR5这些名词,但内存里头有个叫DRAM TRR的机制,可能很多人就懵了。说白了,它其实是内存用来“防捣乱”的高级刷新功能,专门对付一种叫Row Hammer的攻击。这玩意儿要是没防住,你的数据可能悄悄就坏了,系统也可能莫名其妙崩溃!今天,咱们就掰扯掰扯什么是DRAM TRR,以及它咋就成了现代内存的“隐形护盾”。

要想搞懂TRR,得先知道DRAM(动态随机存取存储器)的脾气。DRAM存数据靠的是电容里那点微弱的电荷,但电容会漏电啊!所以内存得定期刷新(Refresh),给电容补补电荷,不然数据就丢了-7。传统的刷新是“雨露均沾”,每隔一段时间把所有行(Row)轮着刷一遍-10。

但问题来了:随着技术进步,DRAM密度越来越高,电容做得越来越小,电荷更容易受干扰-6。这时候,如果某个内存行被频繁访问(比如黑客恶意搞鬼),它产生的电压波动可能让相邻行的电荷加速泄漏,导致数据出错——这就是臭名昭著的 Row Hammer攻击-8。想象一下,你疯狂敲邻居家的墙,结果自家屋顶塌了,是不是挺冤的?

什么是DRAM TRR? 它的全称是 Target Row Refresh(目标行刷新),你可以把它理解成内存的“智能安防系统”。普通刷新是“全员排队充电”,而TRR则专门盯着那些“异常活跃”的行(Target Row/Aggressor Row)。一旦系统检测到某行在刷新周期内被激活太多次(达到MAC计数),TRR就会立刻启动,优先刷新它的相邻行(Victim Row),防止数据因Row Hammer效应丢失-6-8。

举个例子:假如内存是个大宿舍楼,普通刷新是每天定时给所有房间送水电,而TRR则是监控系统——发现某个房间的人(比如305房)整天疯狂蹦迪,震动影响到隔壁304和306,物业就立马给这两间房加固墙壁!

TRR的运作依赖硬件计数和规则触发。根据LPDDR4标准,系统会跟踪每行的激活次数,如果单行激活数达到阈值(MAC),或者同时有两个“嫌疑行”的激活总数超标,TRR流程就会自动激活-6。触发后,内存控制器会暂停正常操作,对受影响的行进行紧急刷新。

这里有个关键点:TRR不是一直开着的。它通常在初始化后启用,完成目标行保护后自动关闭,以减少对性能的干扰-6。毕竟,如果整天“疑神疑鬼”地刷新,内存速度也得掉链子不是?

普通刷新是“例行公事”,而TRR是“急诊手术”。两者的核心区别在于:

目标不同:普通刷新防的是电容漏电(物理衰减),TRR防的是人为或异常访问造成的干扰(安全漏洞)。

触发机制不同:普通刷新按固定时间表执行(如每64ms刷一遍),TRR则由特定行的激活频率动态触发-7。

影响范围不同:普通刷新针对全部内存,TRR只针对“高危区域”。

不过,TRR也会带来一点点性能开销——毕竟额外刷新要占用内存带宽。但比起Row Hammer导致的数据崩溃或系统被黑,这点代价简直九牛一毛!

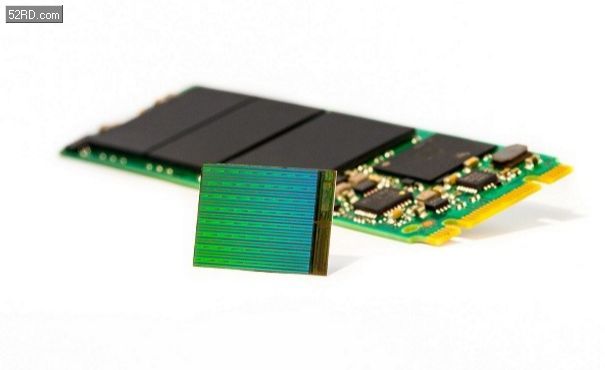

随着DDR4/5和LPDDR4/5普及,内存颗粒越来越密集,Row Hammer攻击也更容易得逞。比如,黑客可以通过频繁访问特定内存区域,绕过安全限制甚至窃取数据-8。TRR的引入,正是硬件层面的一道防火墙。

另外,TRR常和其他内存优化技术搭档出现,比如:

所以说,什么是DRAM TRR?它不仅是技术术语,更是内存从“被动维护”走向“主动防御”的标志。尤其在高性能计算、手机芯片(LPDDR)等场景,TRR默默守护着数据的贞洁,让你打游戏、存文件时少点提心吊胆!

网友“硬核极客”提问:TRR和内存超频有关系吗?调时序会影响TRR效果不?

答:老铁你这问题问到点子上了!TRR本身是硬件机制,和超频没有直接冲突,但如果你疯狂压时序(比如把tCL、tRCD调得很低),内存电压和信号稳定性可能受影响,间接干扰TRR的计数精度。不过,TRR的触发主要看行激活频率,只要超频后系统稳定,TRR照样干活。

但要注意,有些主板BIOS的“高级时序设置”里,类似tRRD、tFAW的参数和行激活窗口有关-4,若调得太激进行激活更密集,可能误触TRR导致性能波动。建议超频时跑一下内存压力测试(比如MemTest86),同时用工具监控Row Hammer错误计数,确保TRR机制不被带偏。毕竟,超频是为了更快,但数据要是错了,速度再快也是白搭啊!

网友“小白求罩”提问:普通用户需要操心TRR吗?买内存时怎么选?

答:兄弟别慌!对大多数用户来说,TRR是“看不见的守护者”,你不需要手动设置它(毕竟它由内存固件和控制器自动管理)。买内存时,认准主流品牌的DDR4/5产品就行——这些内存基本都支持TRR机制。

如果你想更稳妥,可以关注两点:一是产品规格,尤其是LPDDR4/5移动内存或服务器内存,TRR往往是标配;二是厂商技术说明,部分高端内存会强调“抗Row Hammer设计”。

日常使用中,只要你不在电脑上乱搞“内存压力测试工具”(比如故意写程序疯狂访问特定地址),TRR的存在感几乎为零。它就像家里的消防喷头,平时用不着,但关键时刻能救命。所以啊,放心用你的电脑,TRR在幕后给你兜着呢!

网友“技术宅”提问:TRR能不能完全杜绝Row Hammer攻击?未来会有更强机制吗?

答:这问题够深度!TRR是Row Hammer的有效缓解方案,但并非“绝对防御”。因为攻击手段也在进化,比如有的黑客可能用更复杂的访问模式绕过MAC计数检测。不过,TRR目前已是行业主流方案,配合其他技术(如ECC、PPR)能大幅提升安全性。

未来趋势上,DDR5和LPDDR5进一步强化了安全设计。比如:

自适应刷新:根据温度和使用强度动态调整刷新策略,减少误触发。

芯片内ECC:在内存颗粒内部直接纠错,降低对TRR的依赖-6。

另外,研究领域还在探索“物理隔离行间距”或“新型电容材料”,从根源上降低Row Hammer风险。TRR是内存安全长征中的重要一步,但攻防战永远在路上——咱们普通用户呢,记得定期更新固件、选靠谱硬件,剩下的交给工程师们折腾吧!

总结一下:TRR就像内存里的“智能巡逻警察”,专治各种恶意访问和干扰。它可能默默无闻,但没它,你的数据安全就得少道保险。技术在进步,内存的“自我保护意识”也越来越强,这对咱们用户来说,当然是好事儿!